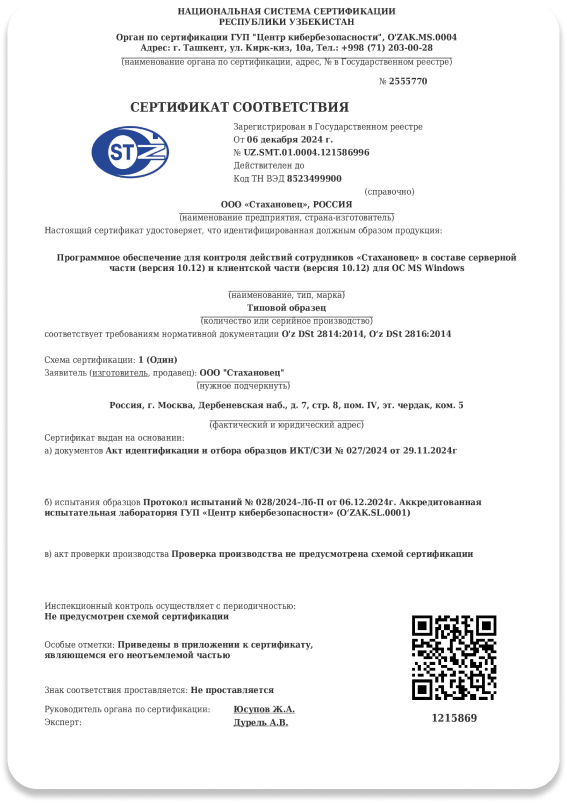

DLP-tizimi Stakhanovets

O‘zbekiston Respublikasi “Kiberxavfsizlik markazi” davlat unitar korxonasi tomonidan sertifikatlangan

Stakhanovets axborot xavfsizligi tizimi haqida

"Stakhanovets" dasturiy kompleksi axborot oqimini aniqlash va oldini olish vazifalariga, shuningdek, xodimlarning samaradorligi va ish jarayonlarida faol ishtirokini tahlil qilish uchun ishlab chiqilgan.

Stakhanovets DLP tizimining afzalliklari

Minimal tizim talablari bilan yuqori unumdorlik (server va end-point mijozlar uchun)

Ko‘pgina kompaniyalar uchun yetarli bo‘lgan barcha asosiy DLP funksiyalarining mavjudligi

Mashinaviy o‘qitish asosida yaratilgan noyob funksionallik

Mijoz qismida yashirin o‘rnatishni qo‘llab-quvvatlash

Dasturiy majmuani bir necha soat ichida joylashtirish imkoniyati

Tezkor texnik qo‘llab-quvvatlash

Stakhanovets DLP tizimi

qanday ishlaydi

Dasturiy mahsulotlar bilan muvofiqligi

Stakhanovets dasturiy mahsuloti

ishlab chiquvchisi

"Stakhanovets" — bu Rossiya DLP tizimi bo‘lib, himoya, kuzatuv va muhim ma’lumotlarni tahlil qilish uchun keng qamrovli vositalarga ega. "Stakhanovets" nafaqat insayderlarni aniqlash va turli aloqa kanallari orqali ma’lumotlarning sizib chiqishini oldini olishga yordam beradi, balki sun’iy intellekt asosida patentlangan modullarga ham ega bo‘lib, axborot xavfsizligini yangi bosqichga olib chiqadi. Ushbu yechim shaxsiy va tijorat ma’lumotlarini nazorat qiladi, korporativ ma’lumotlarni himoya qiladi, shuningdek, xodimlarning faolligi va samaradorligini kuzatib boradi.

Stakhanovets DLP tizimining imkoniyatlari

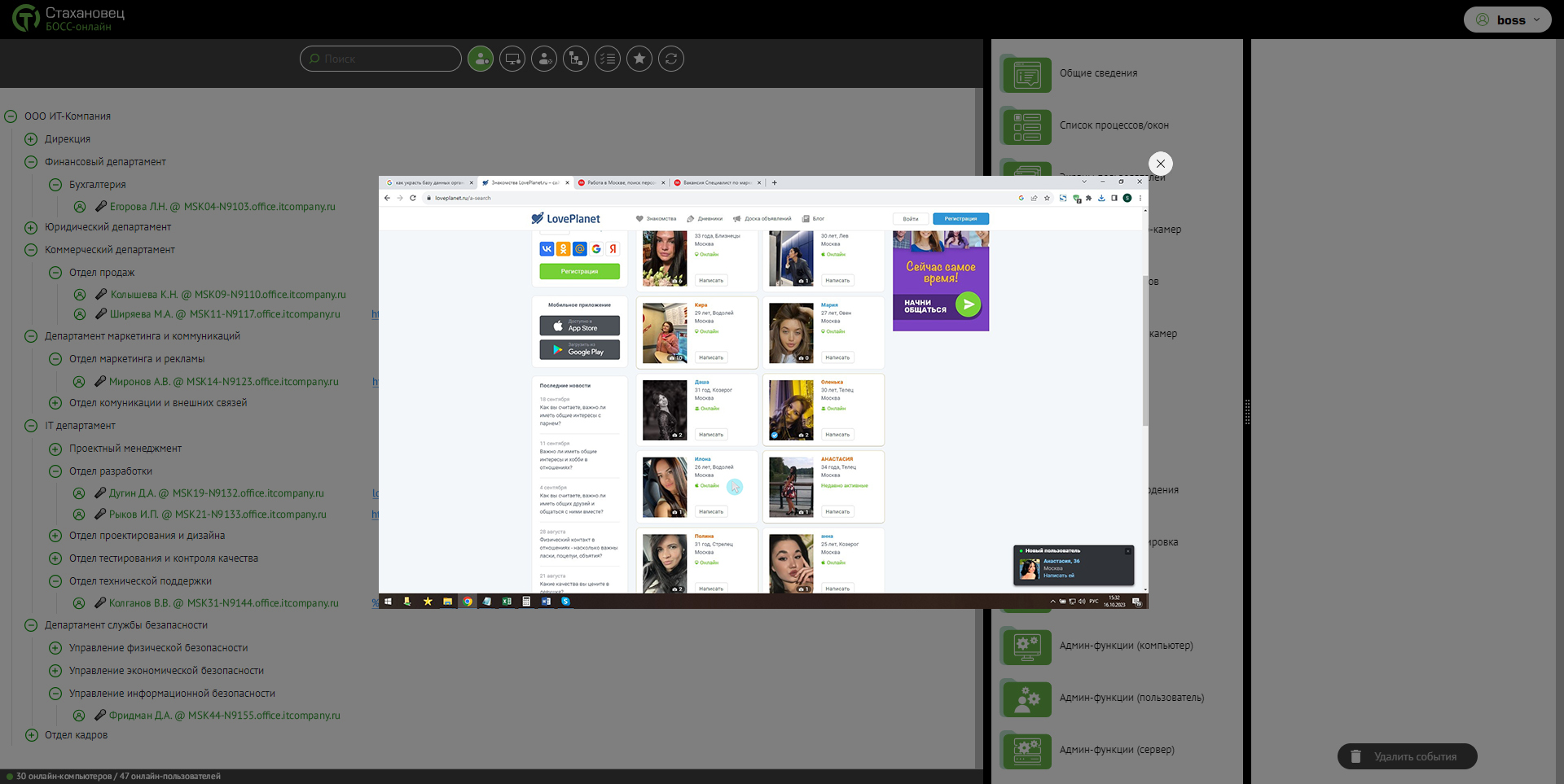

Keraksiz harakatlarni aniqlash

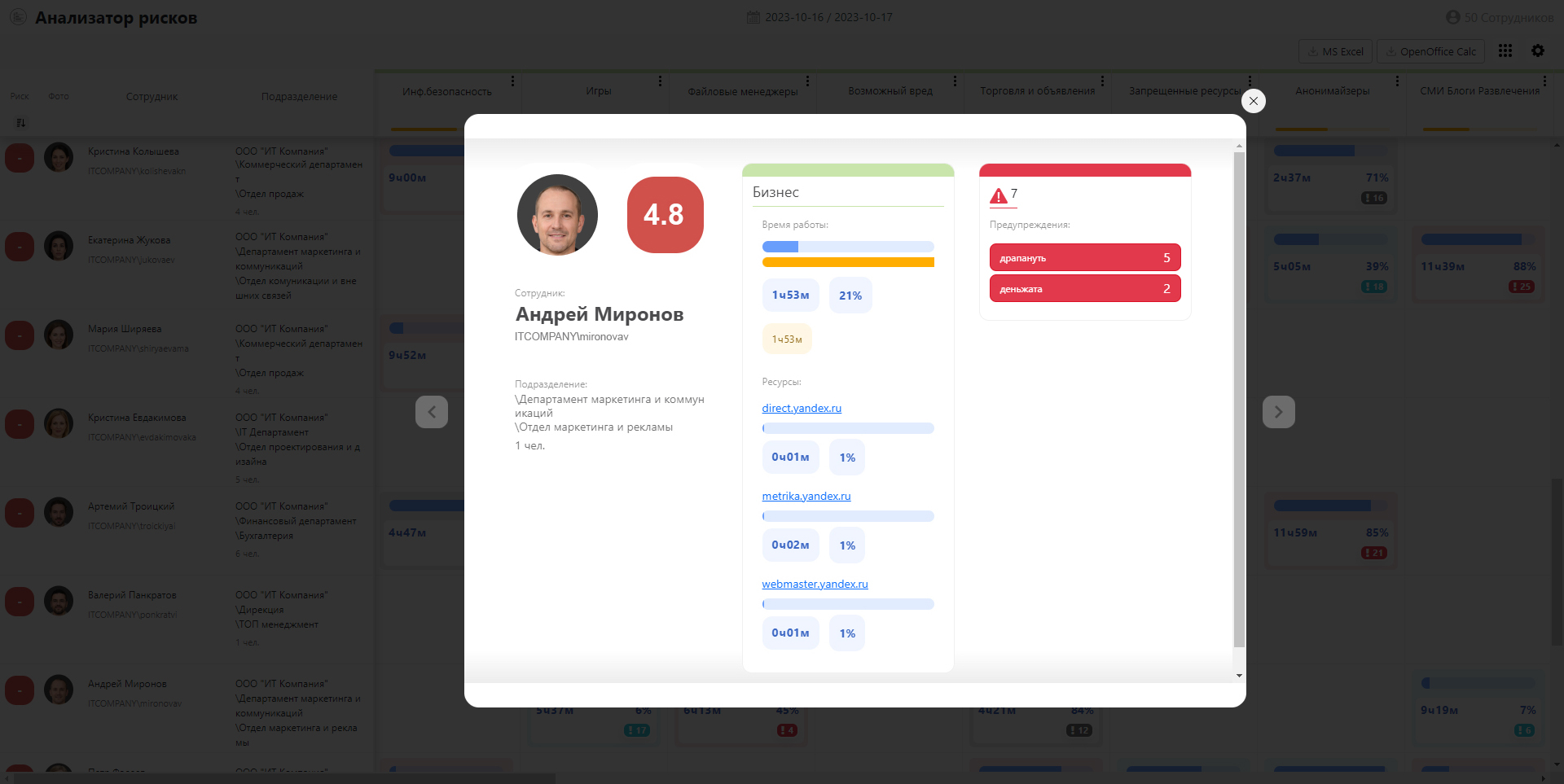

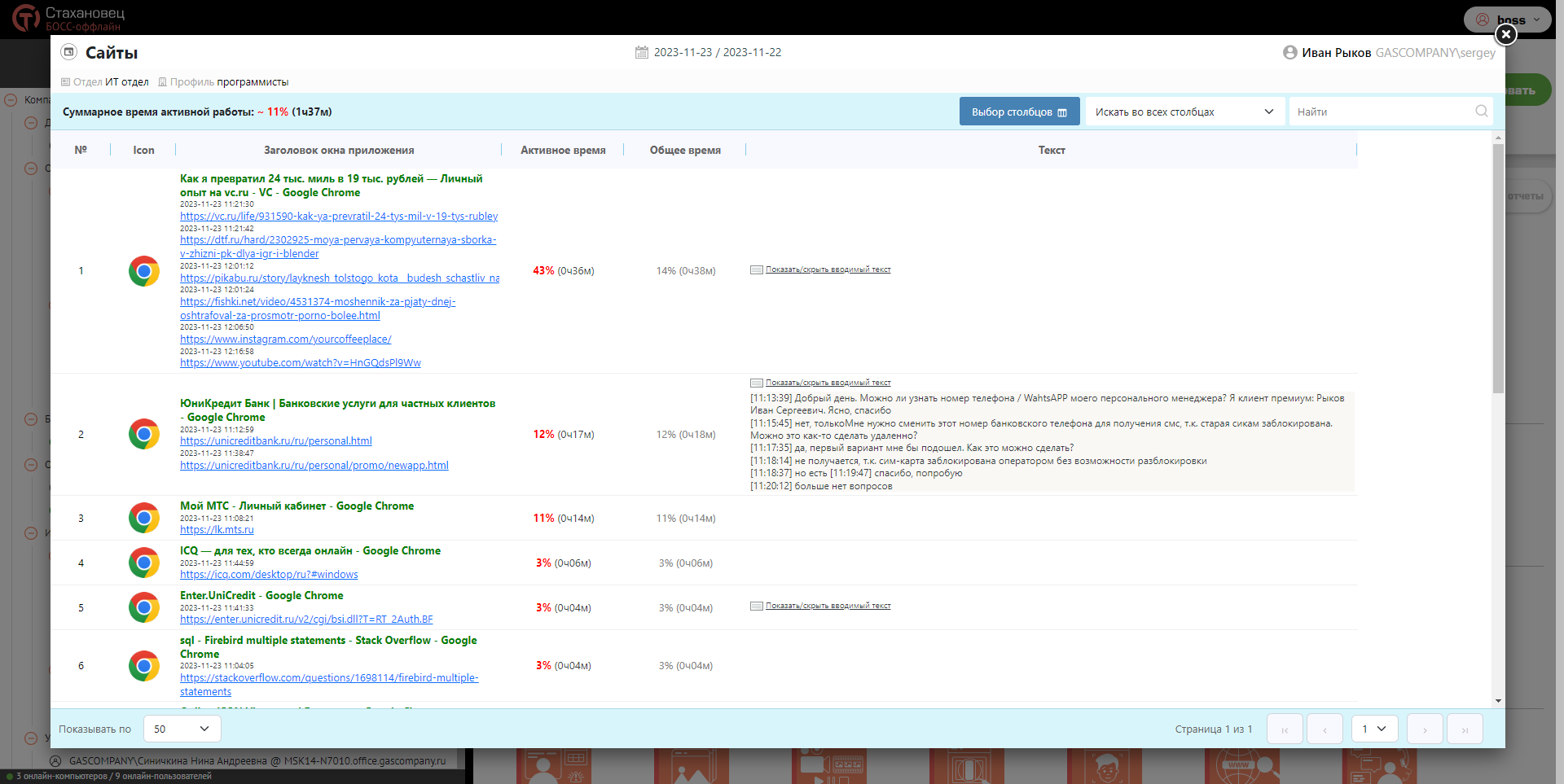

Kompleks xodimlarning faoliyatini tahlil qiladi va kompaniyaga zarar etkazishi mumkin bo'lgan harakatlarni aniqlaydi:

- ma'lumotlarning sizib chiqishini aniqlash

- xodimlar tomonidan ish qidirish

- mehnat unumdorligining pasayishi

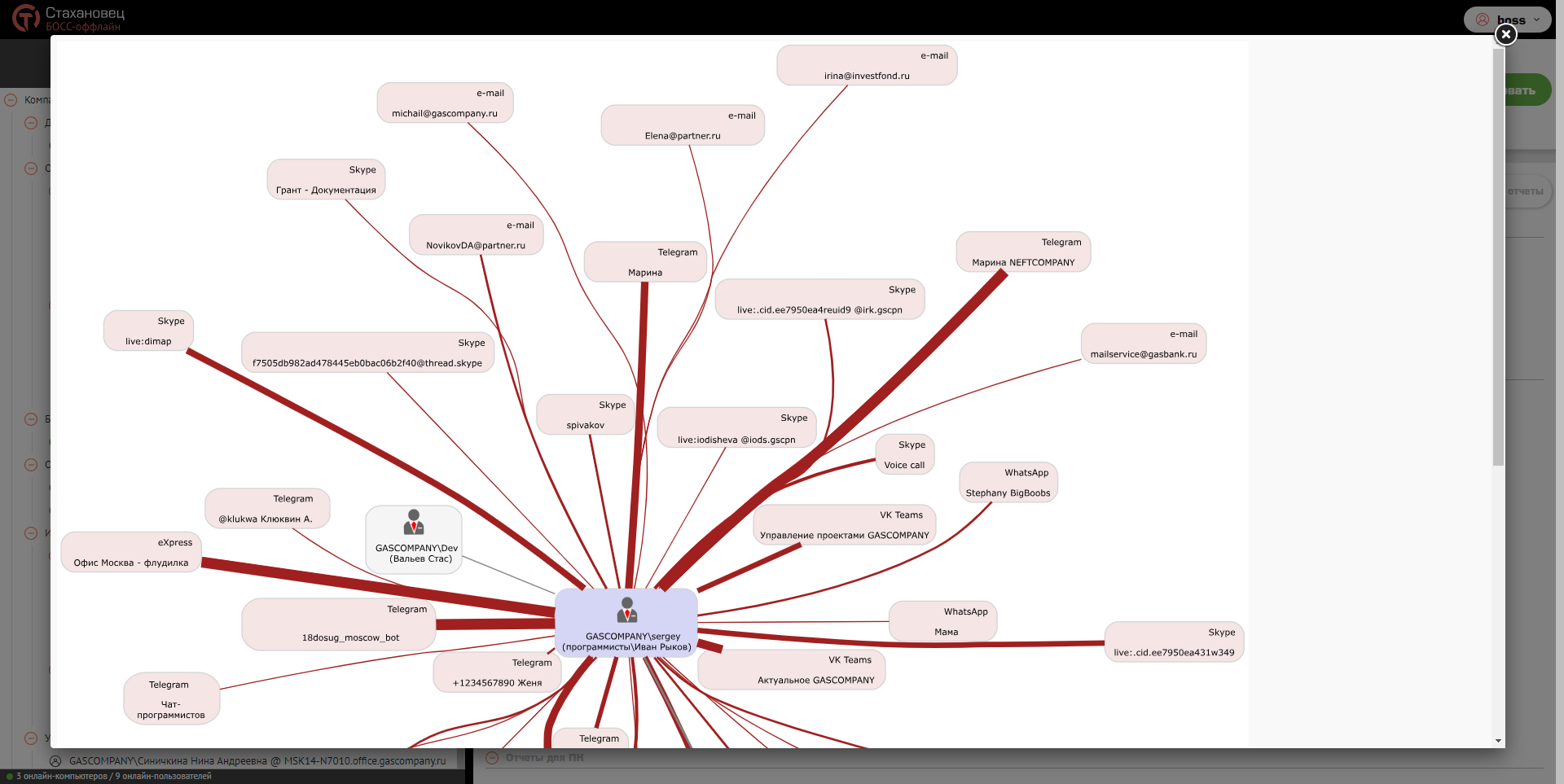

Foydalanuvchilar xatti-harakatlarini tahlil qilish

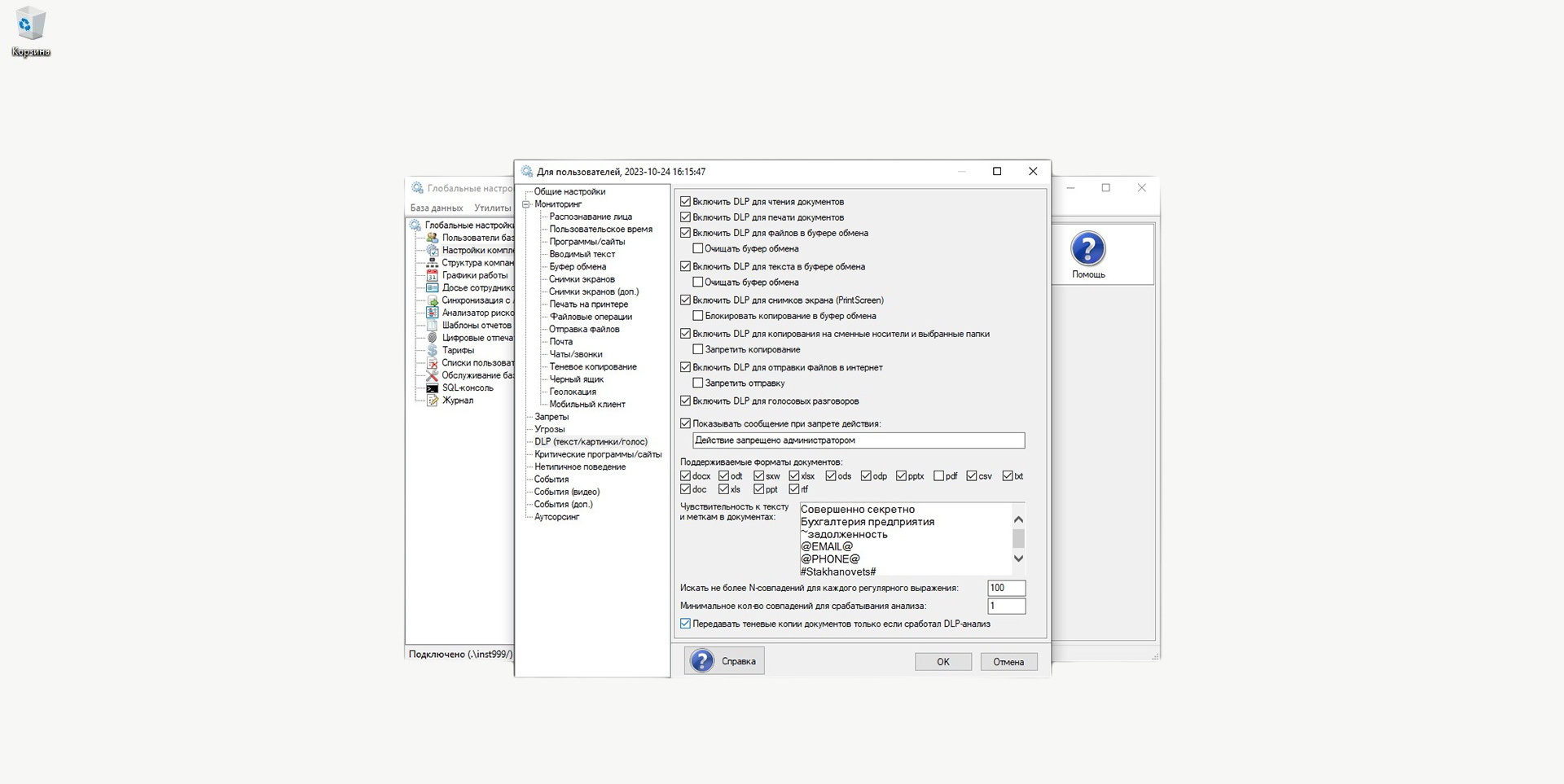

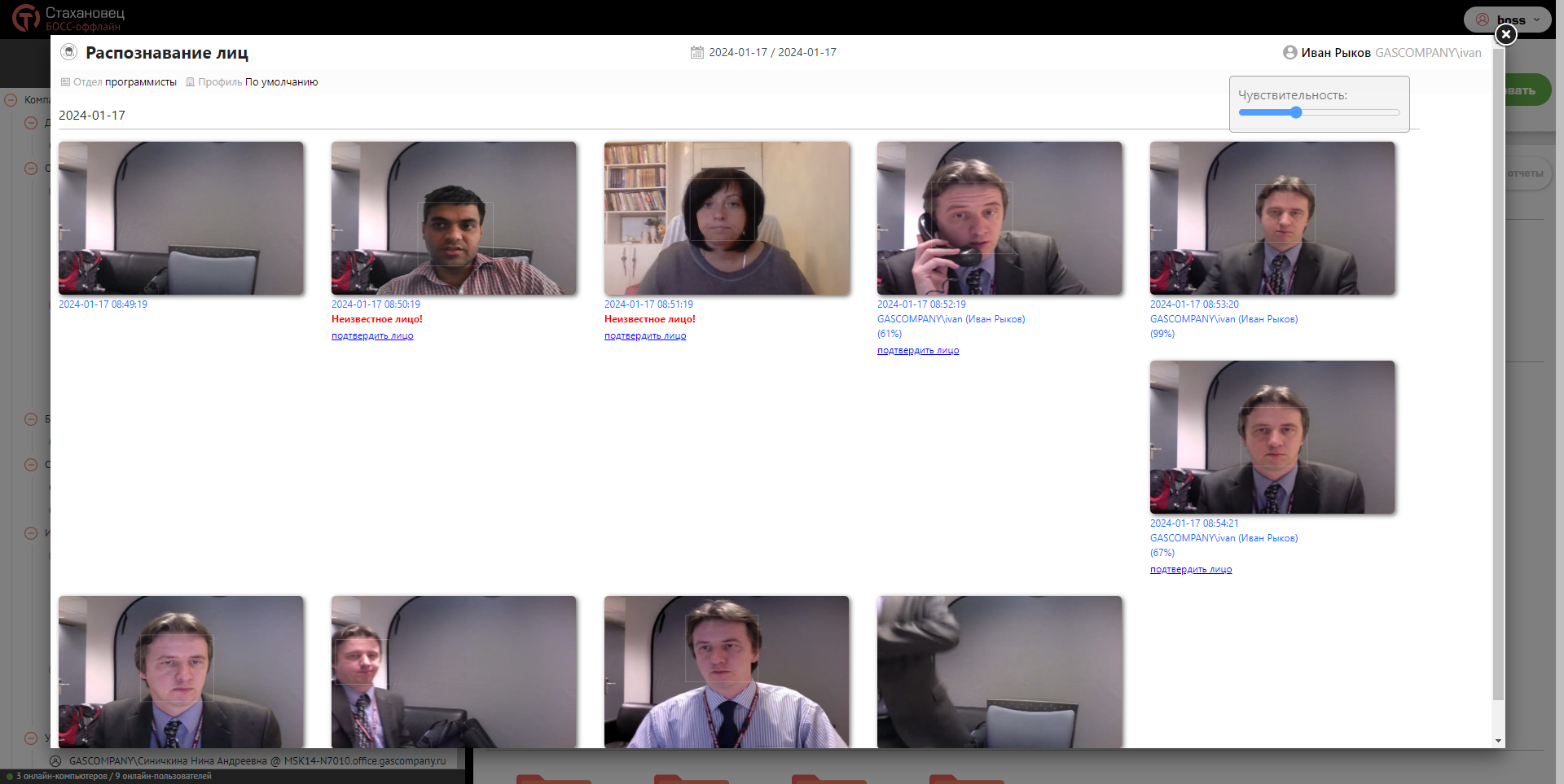

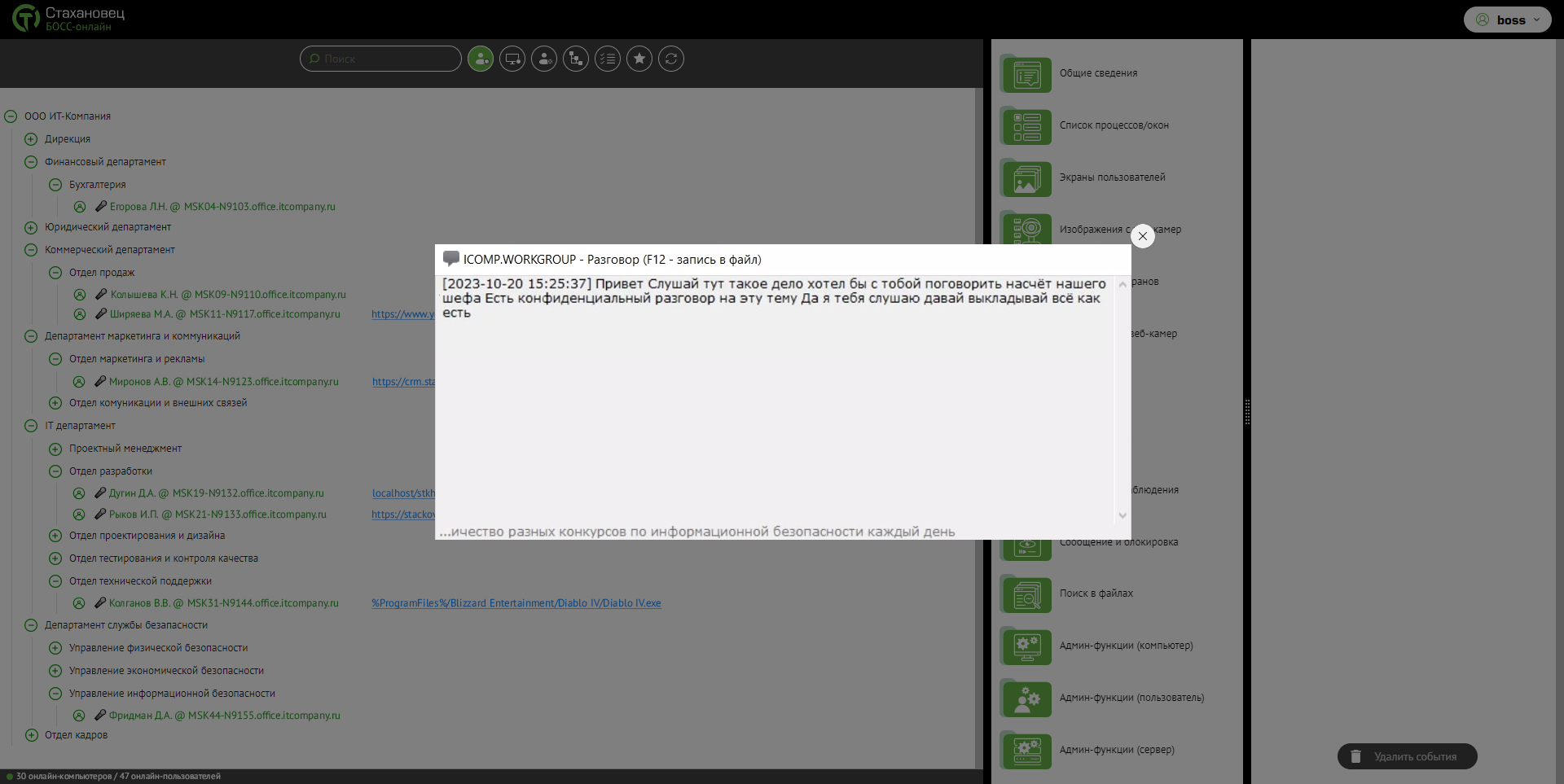

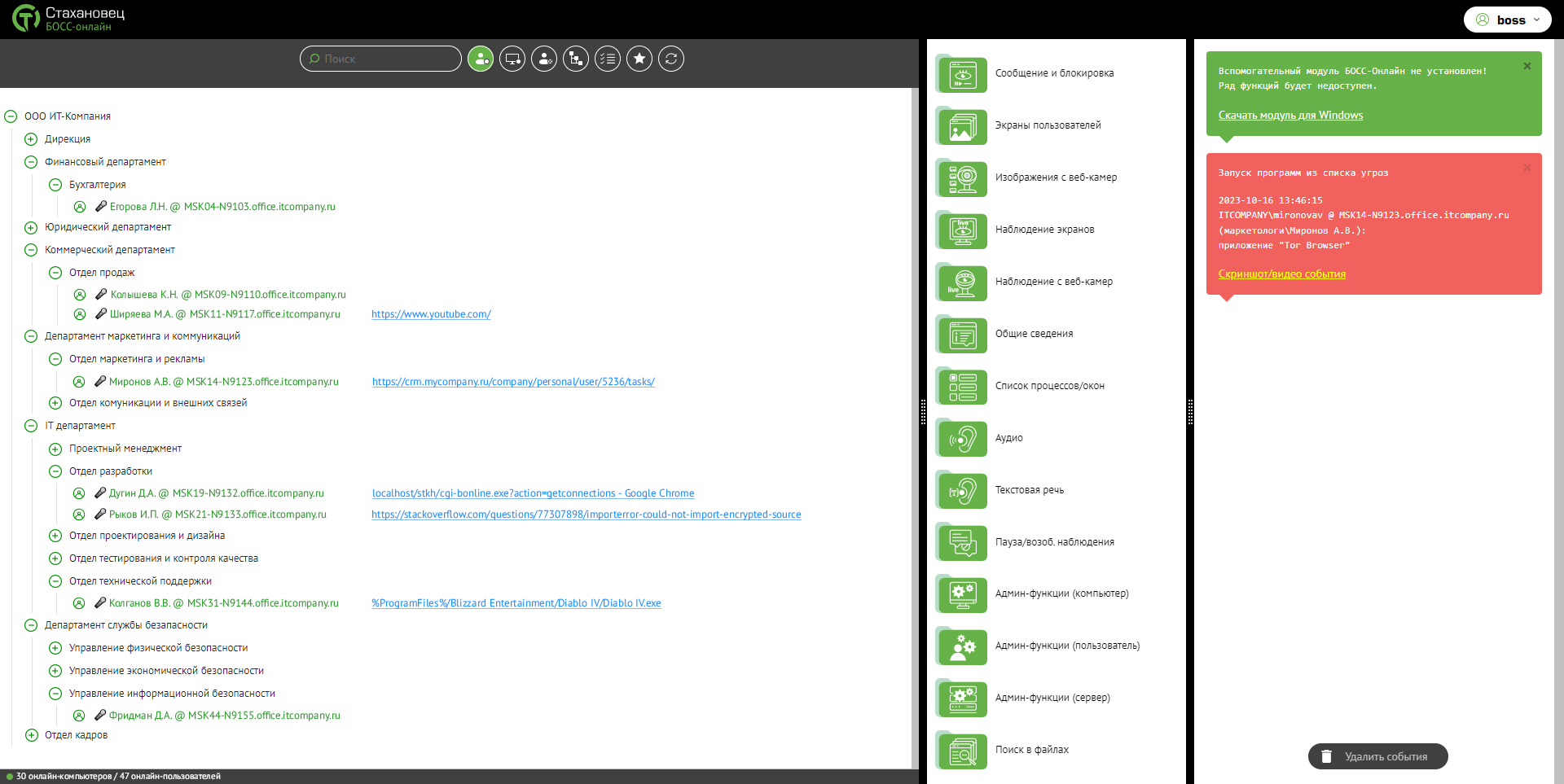

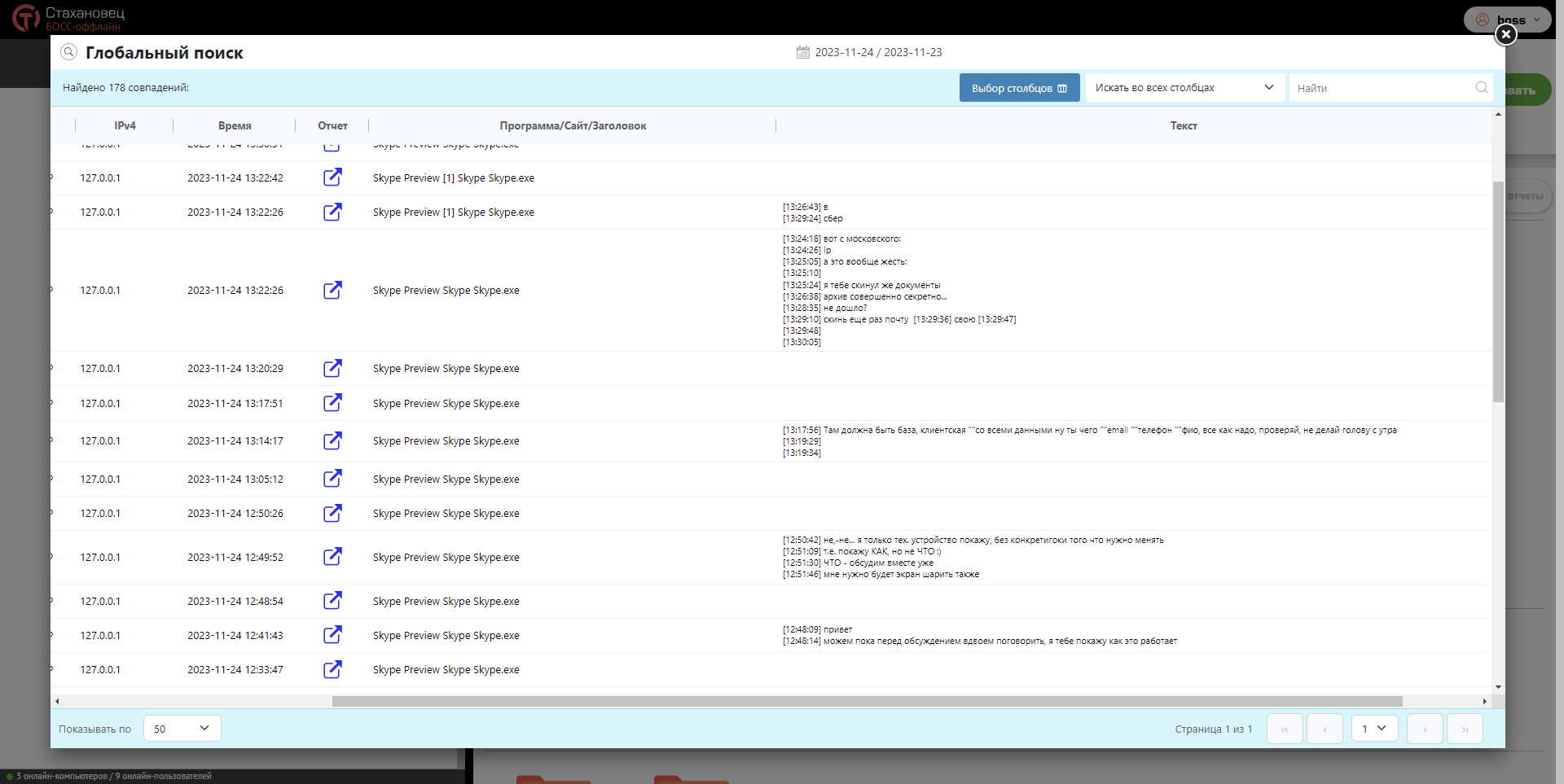

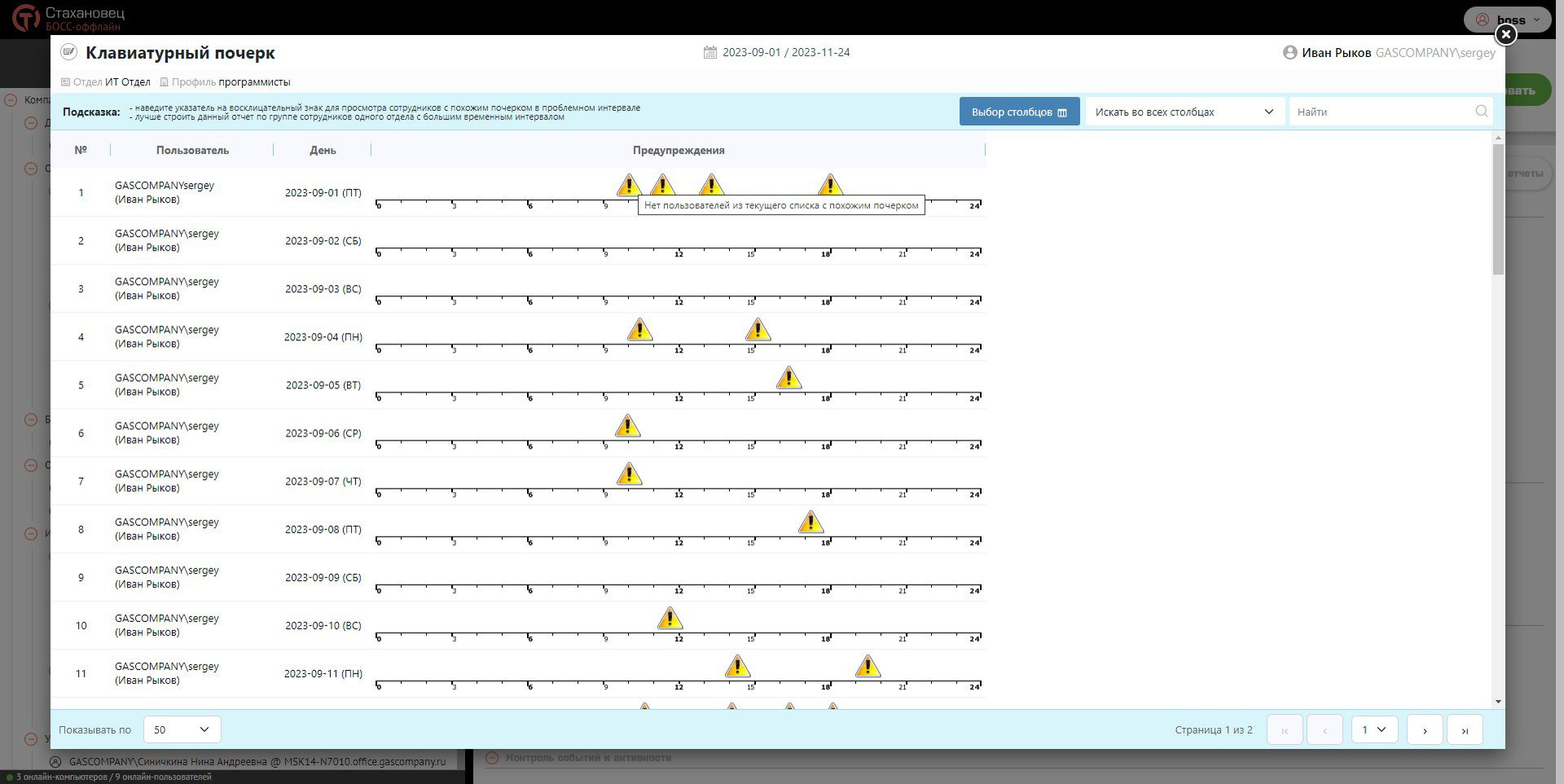

Agar xodim shubhali harakatlarni amalga oshirsa yoki shubhali matn kiritsa, dastur darhol bildirishnoma jo‘natadi.

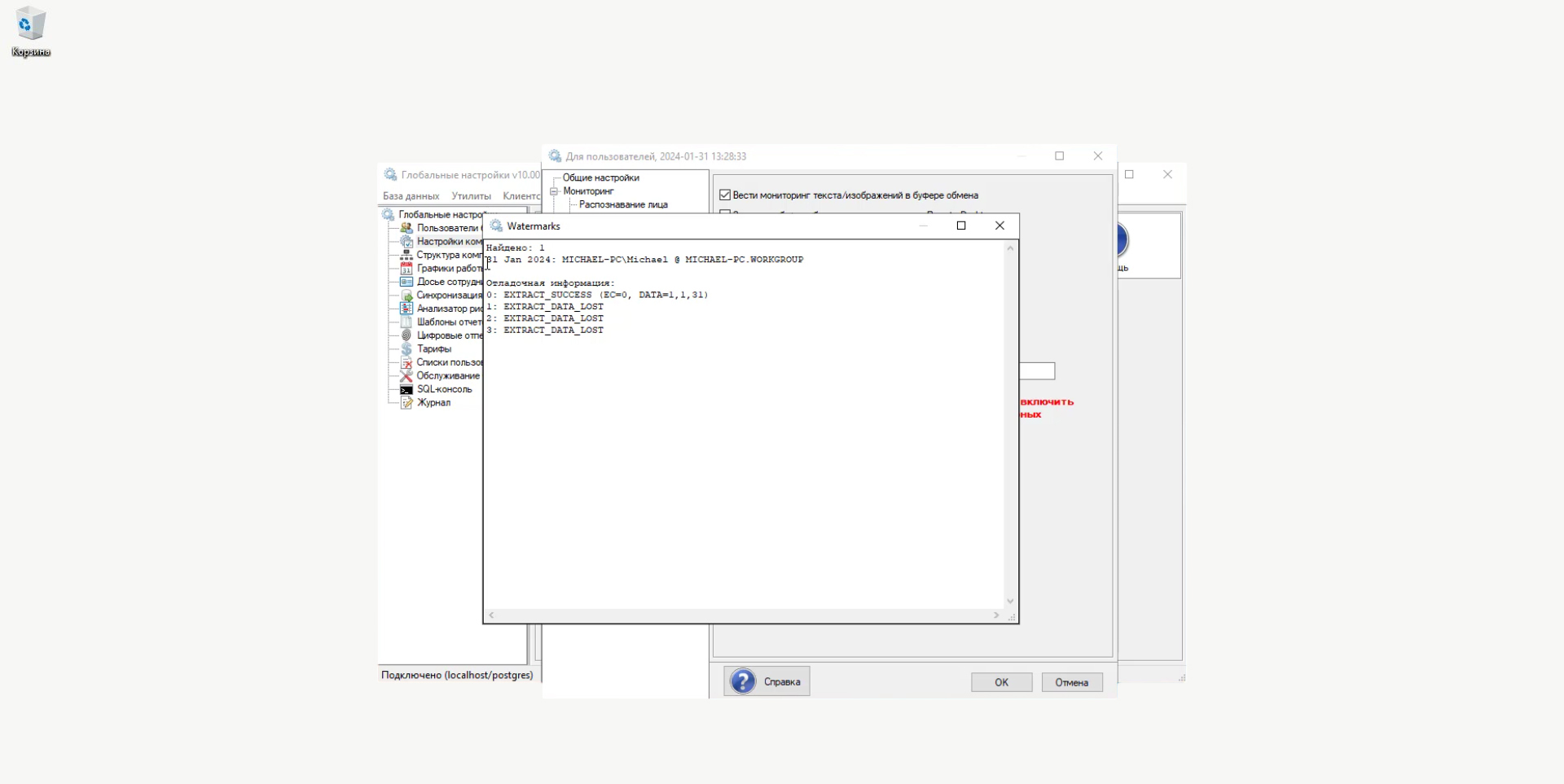

DLP tizimining xavfsizlik xizmati muayyan so‘zlarni marker sifatida sozlab, ularni biznes xususiyatlariga mos ravishda tanlashi mumkin.

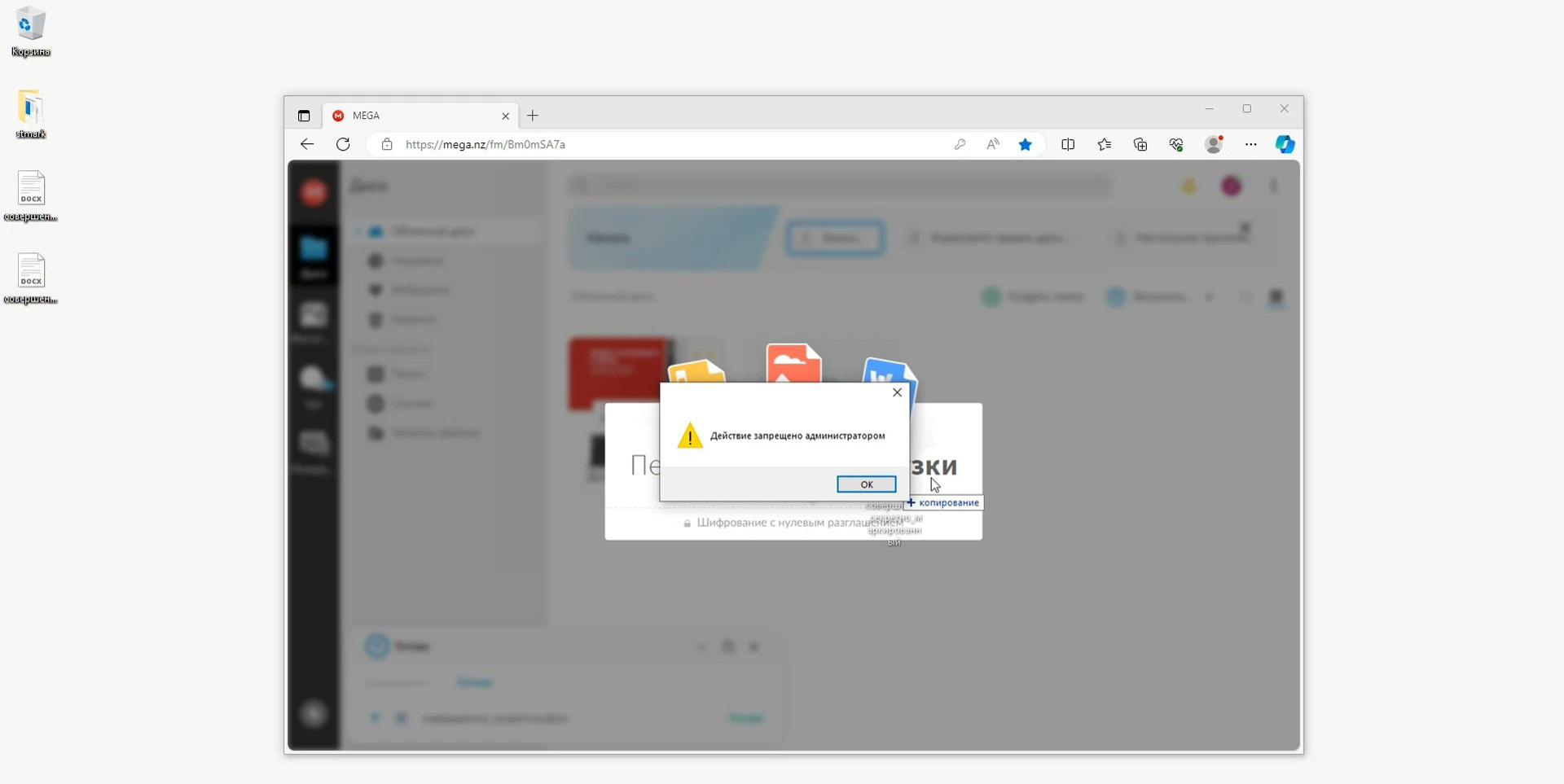

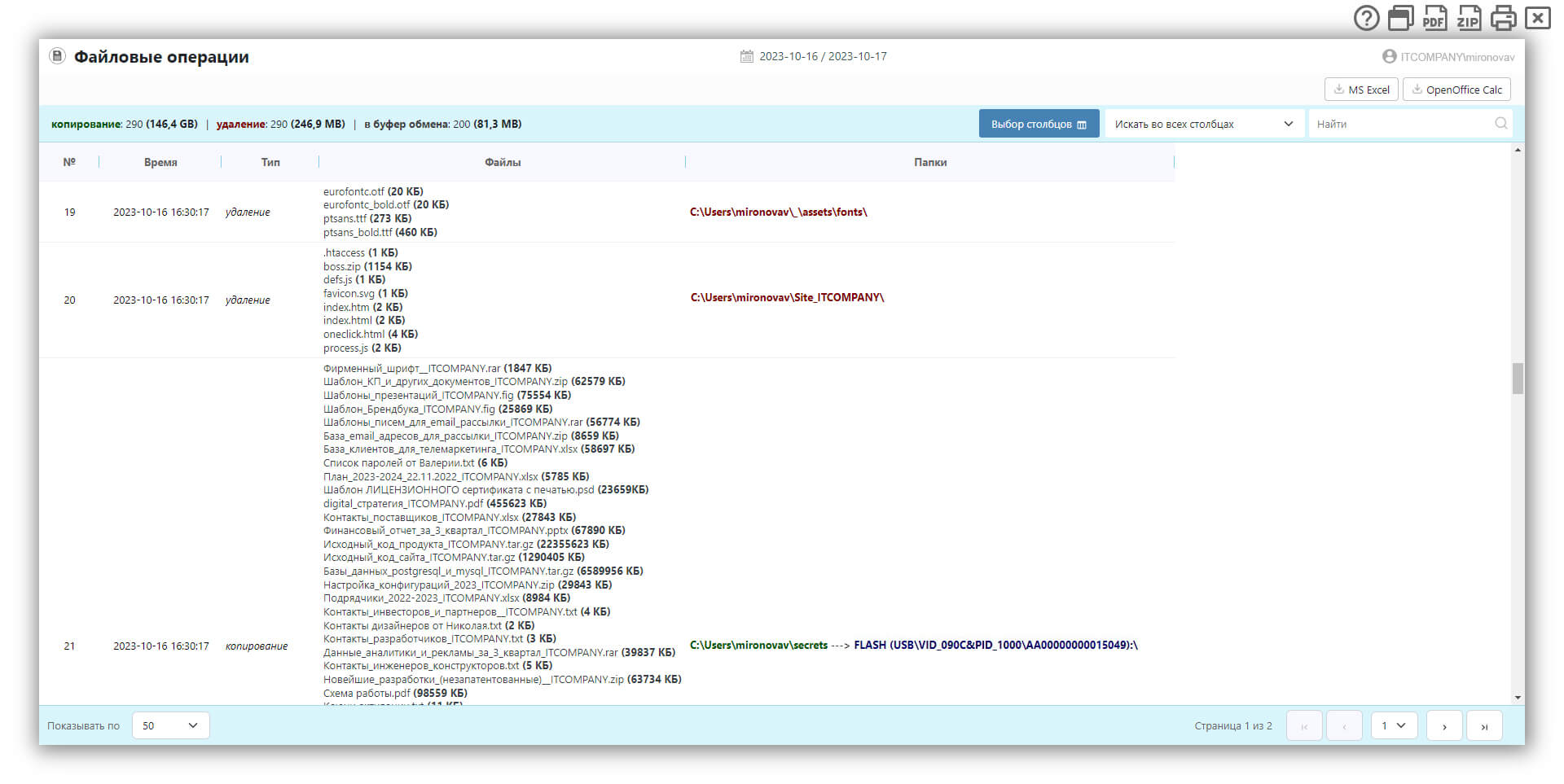

Ichki tahdidlarning oldini olish

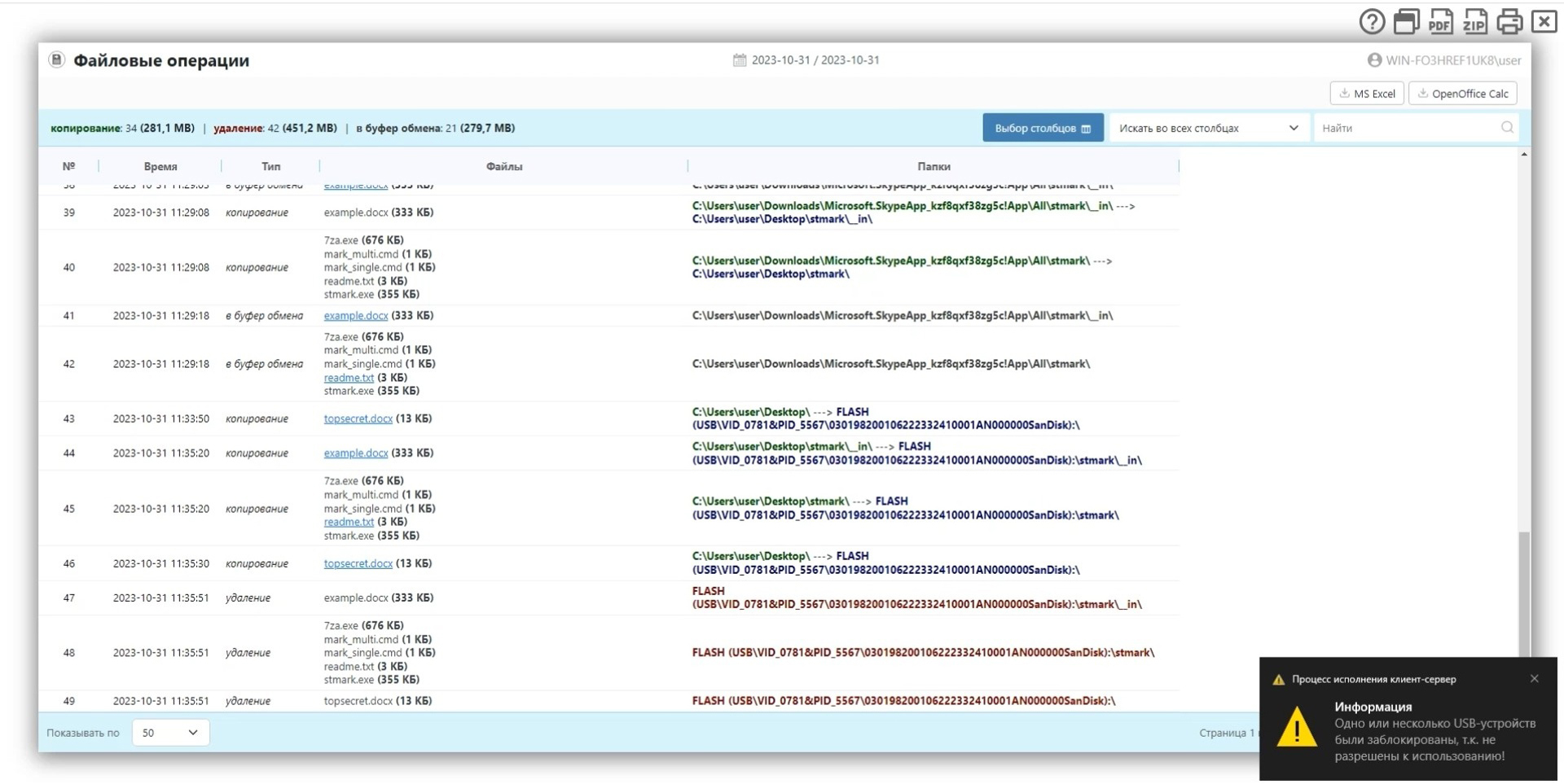

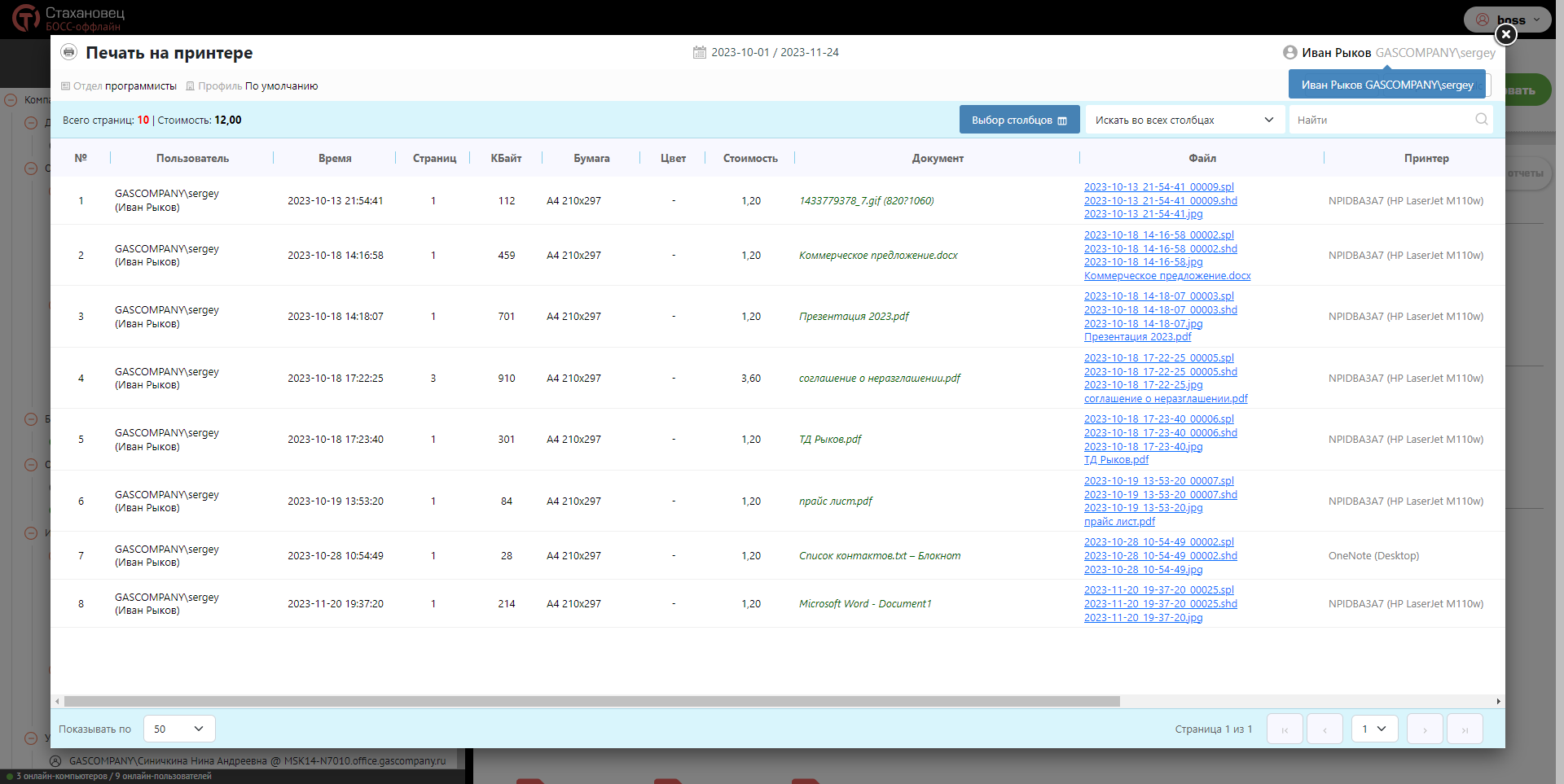

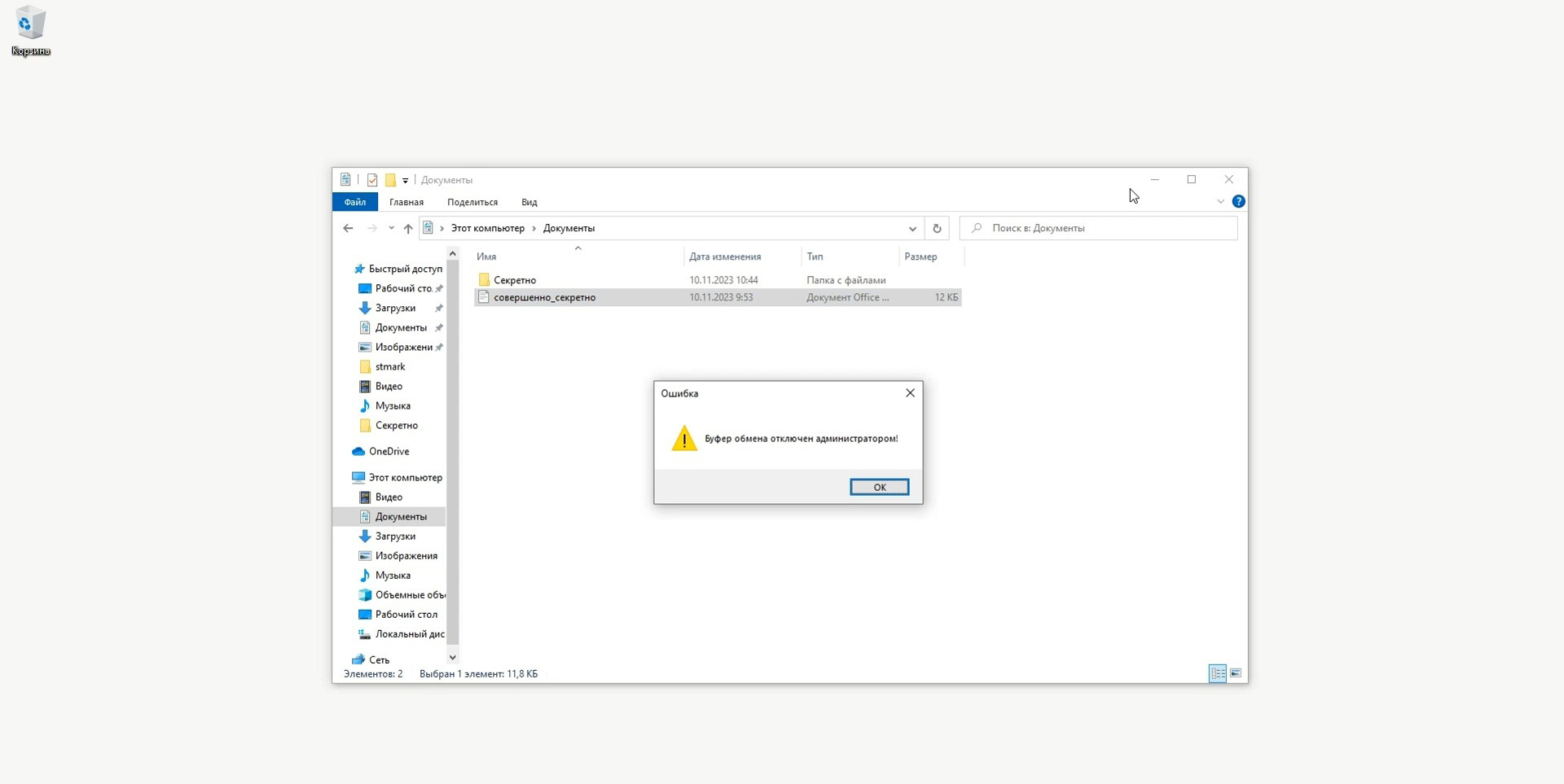

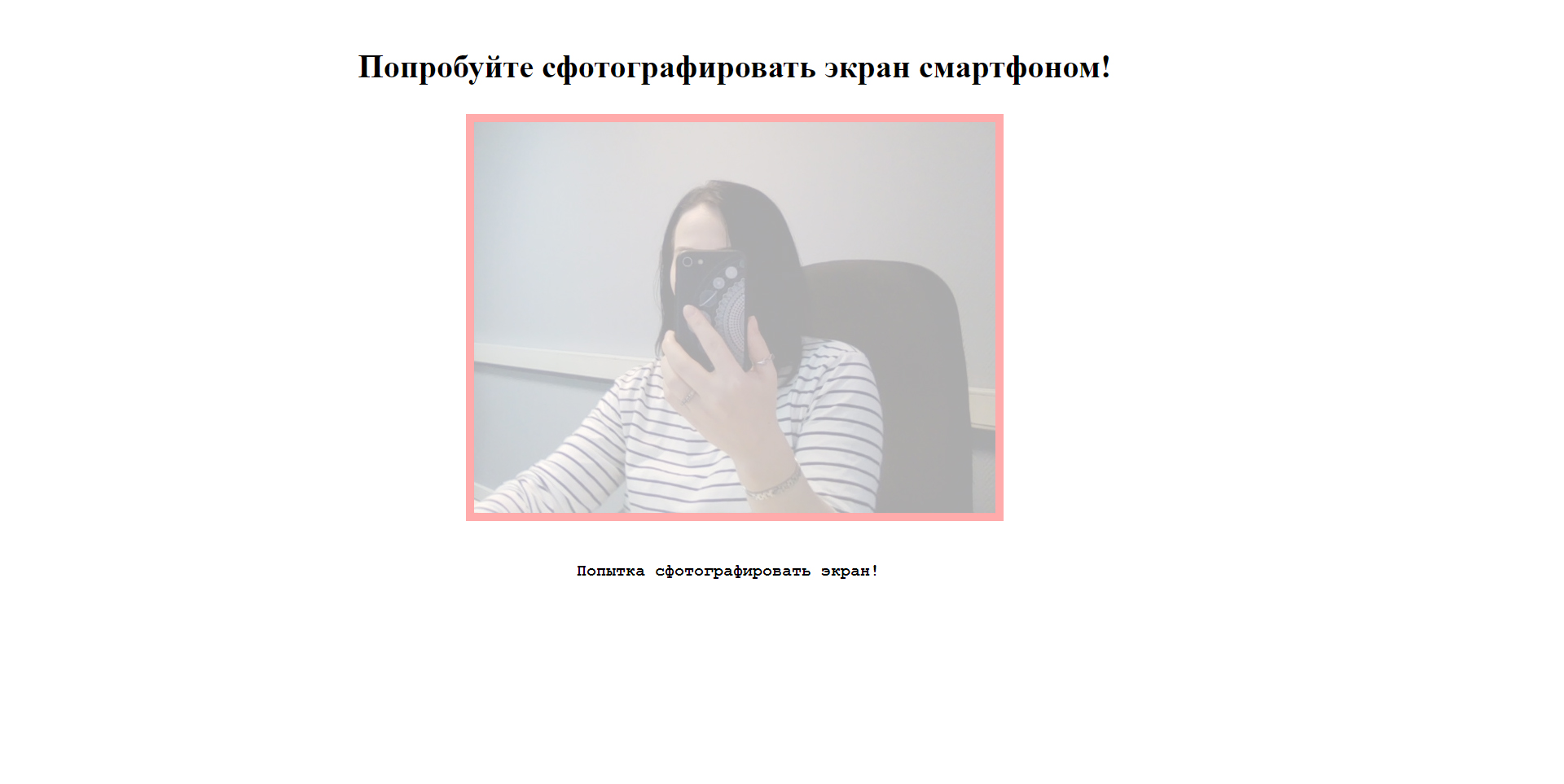

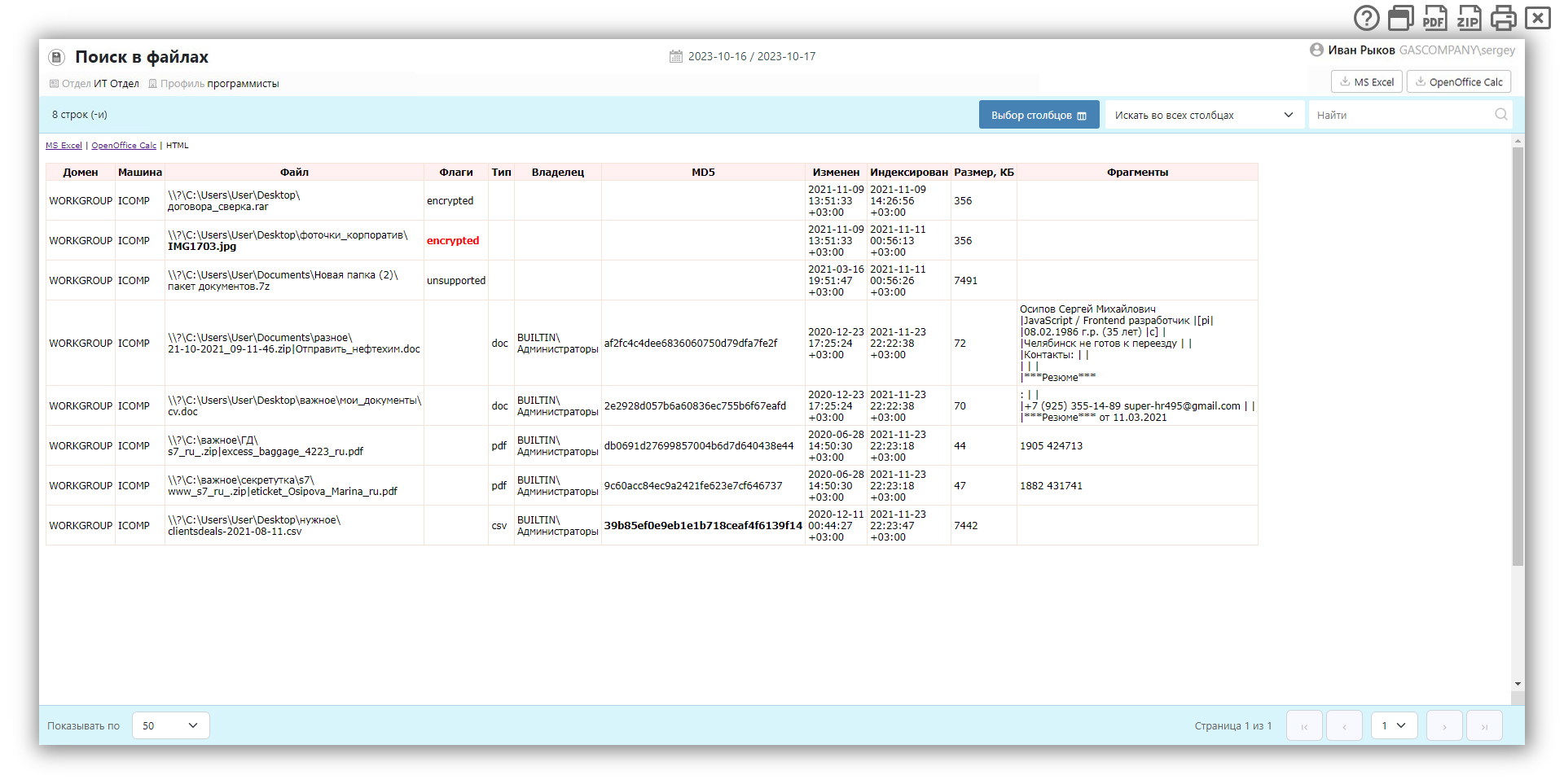

Stakhanovets DLP tizimi korporativ hujjatlar bilan bog‘liq barcha operatsiyalarni nazorat qiladi, fayllarni uzatish va nusxalashga taqiq qo‘yish imkonini beradi. Shuningdek, qimmatli ma’lumotlarni o‘z ichiga olgan ekranlarni suratga olish urinishlarini bloklaydi, bu esa ma’lumotlar sizib chiqish xavfini kamaytiradi.

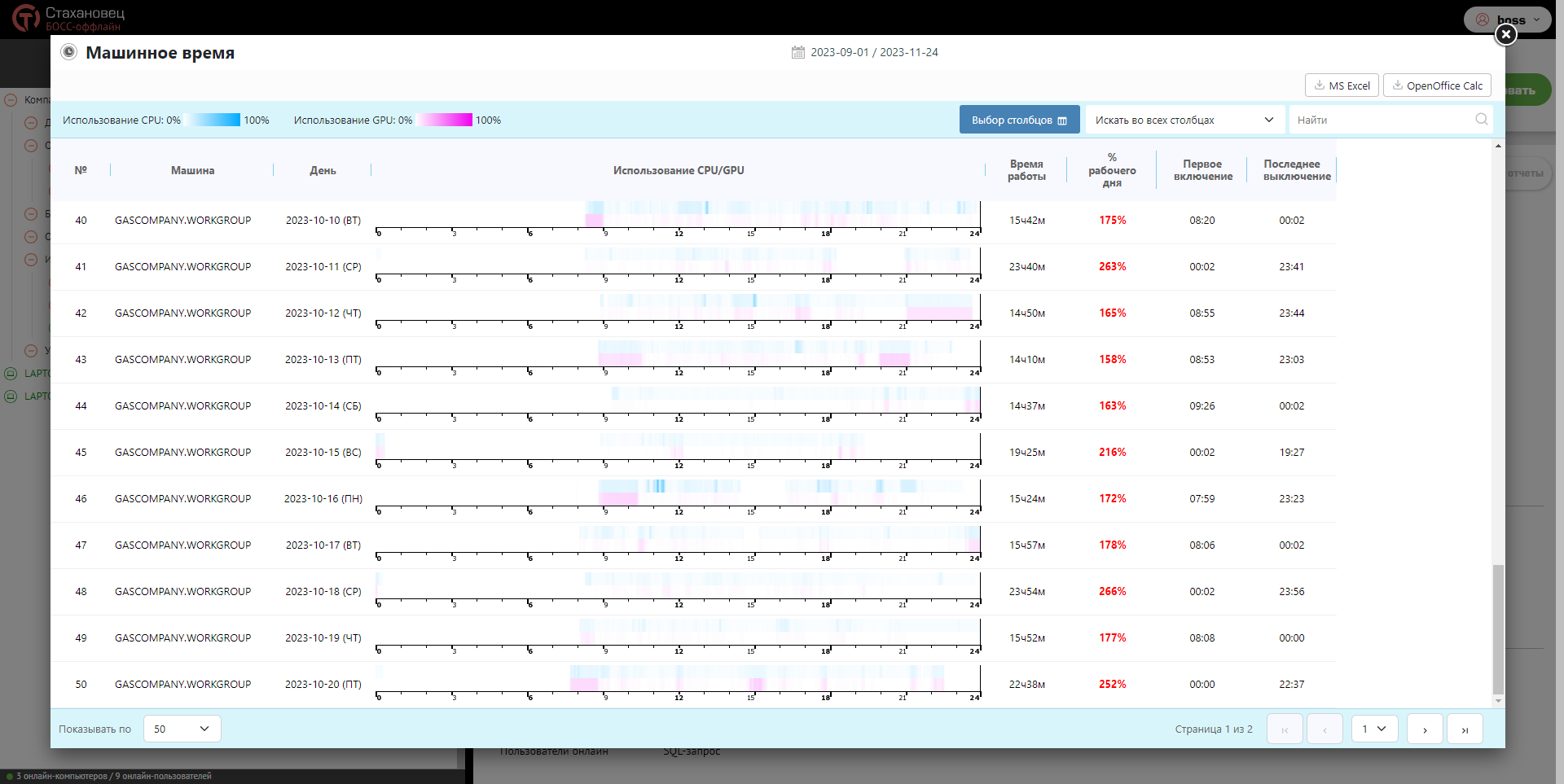

Uzluksiz ma'lumotlar monitoringi

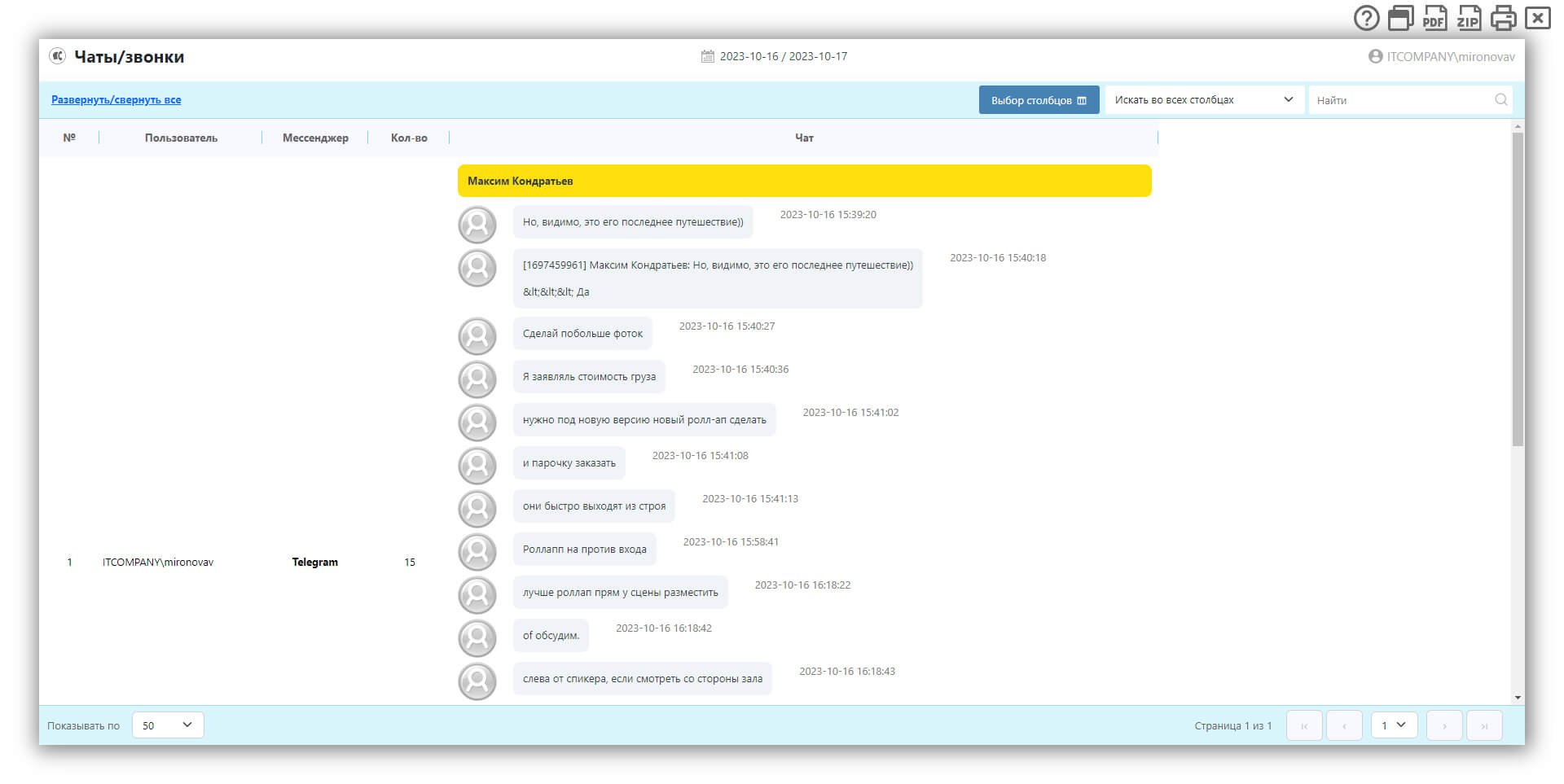

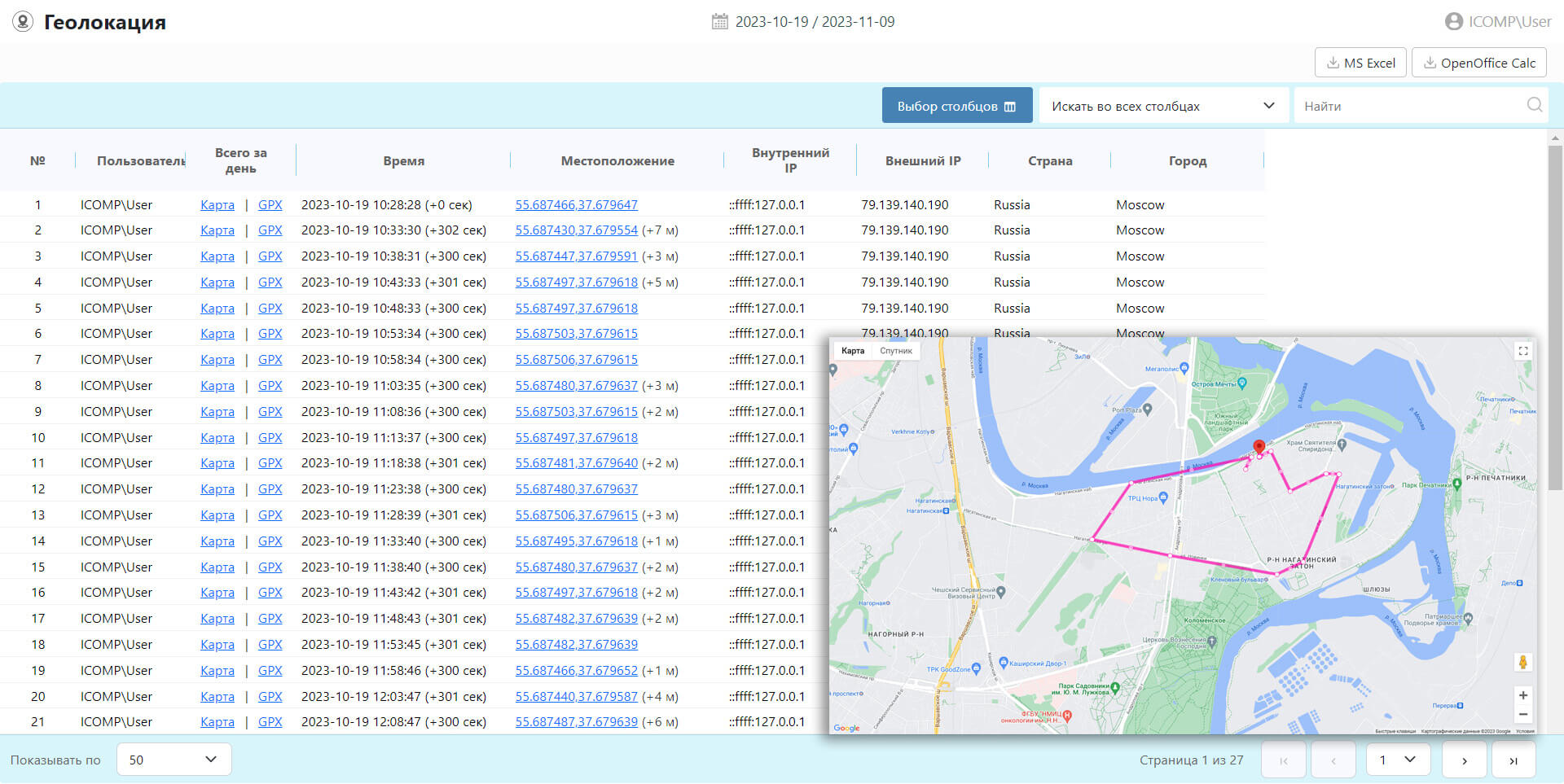

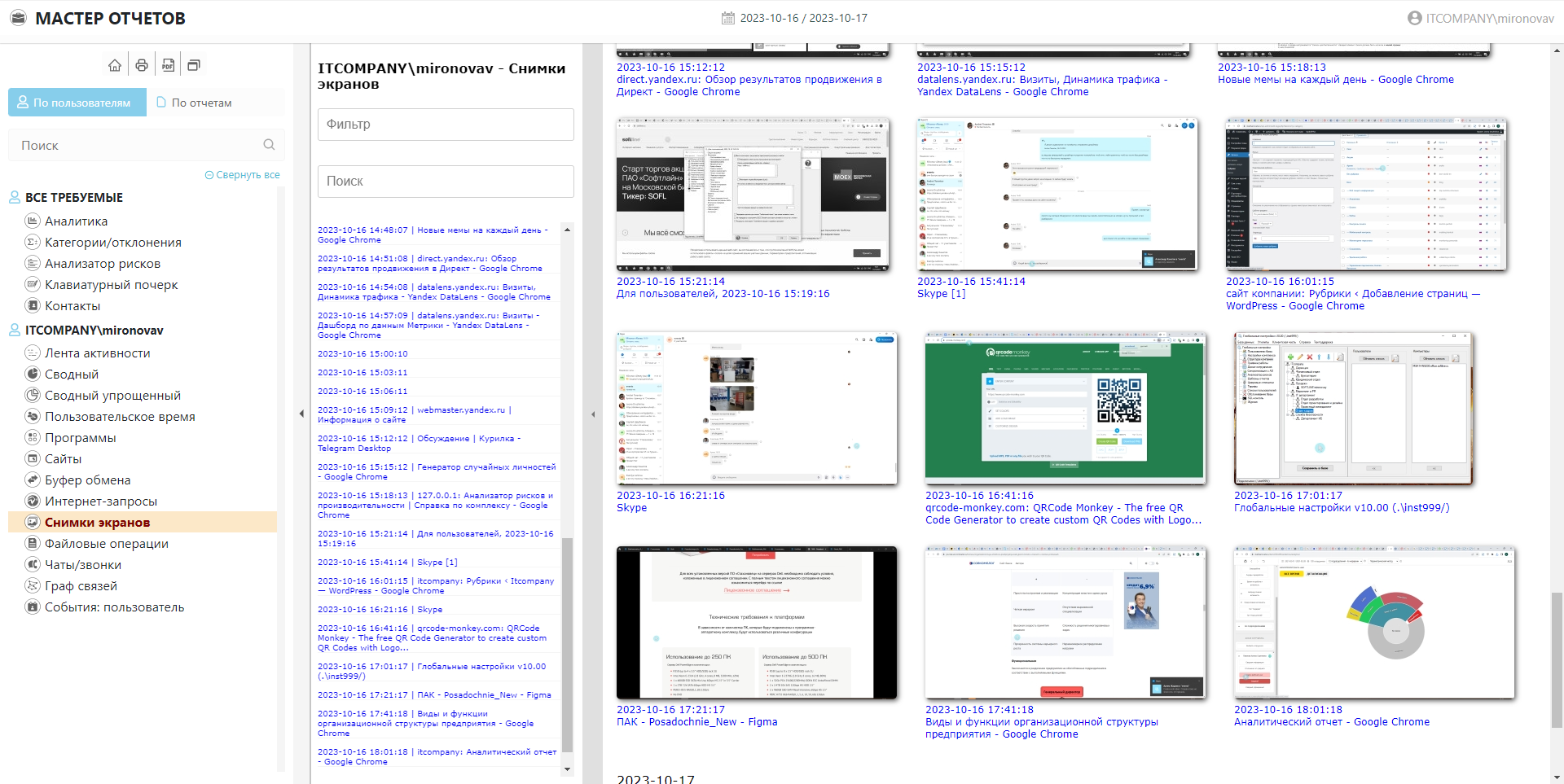

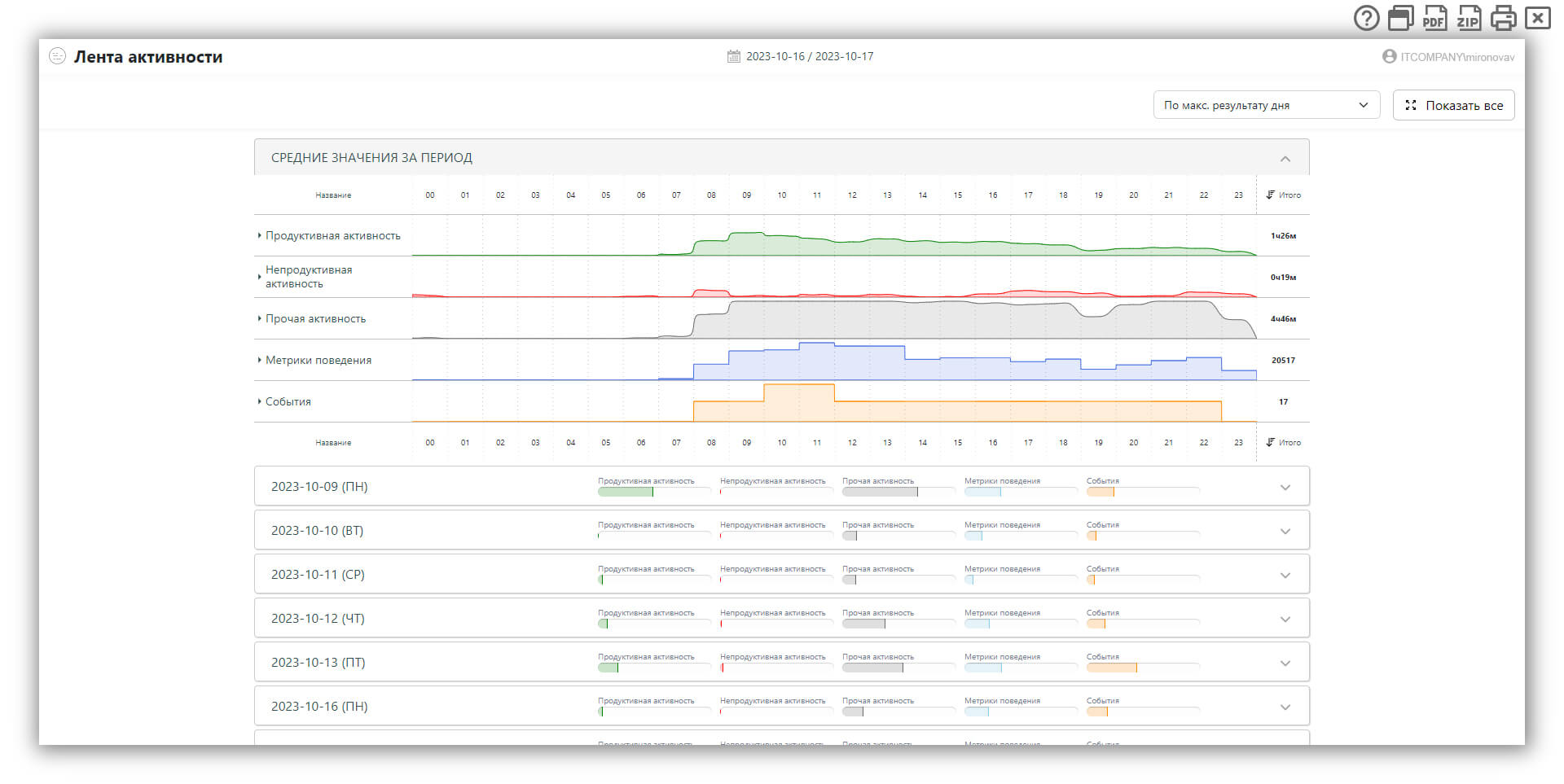

Tizim xodimlarning barcha harakatlarini korporativ hisob qaydnomasi orqali qayd etadi. Bu favqulodda holatlarda ma’lumotlar sizib chiqishini aniqlash, hodisalar tafsilotlarini aniqlash va aybdor shaxslarni topish imkonini beradi.

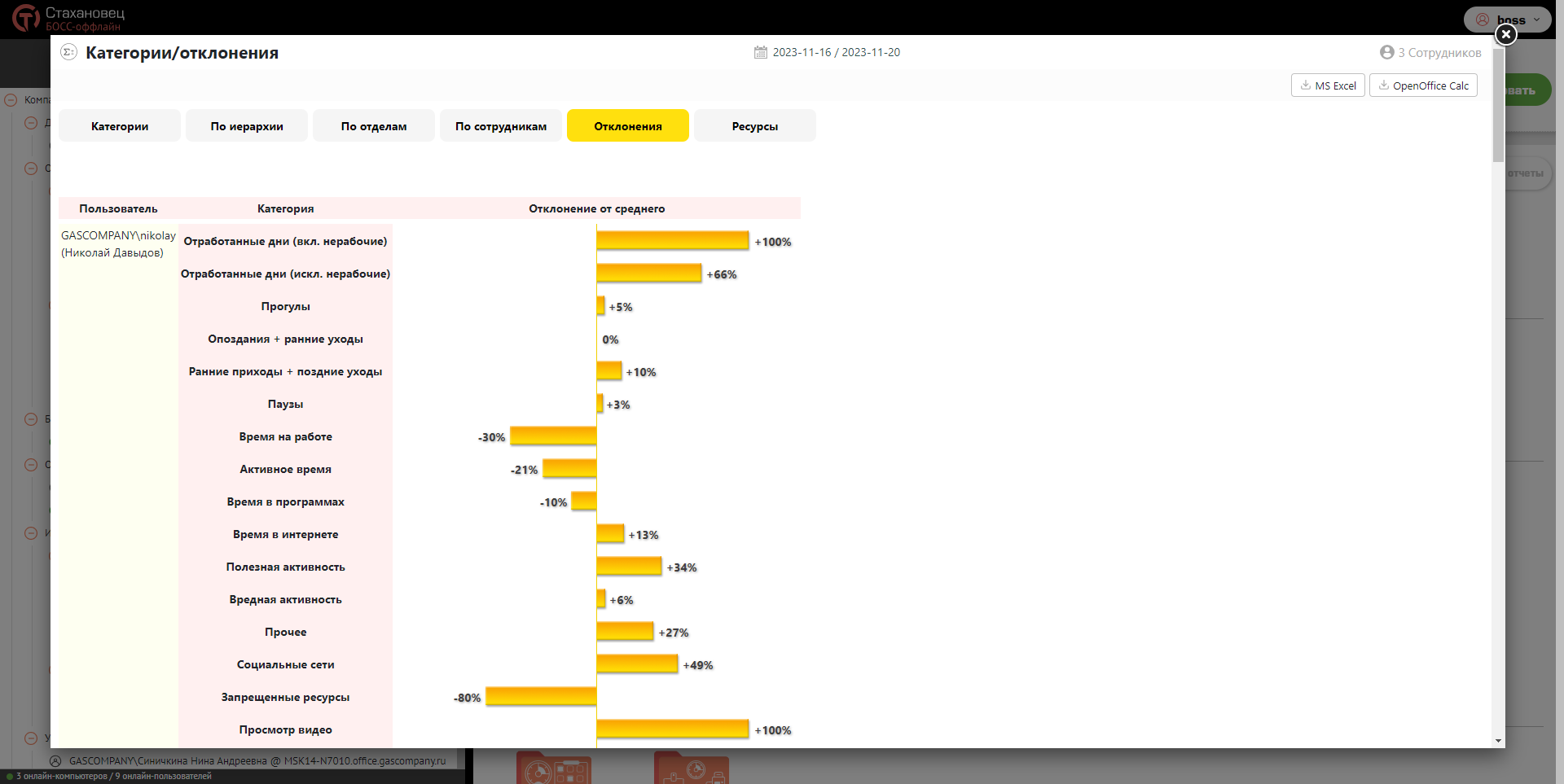

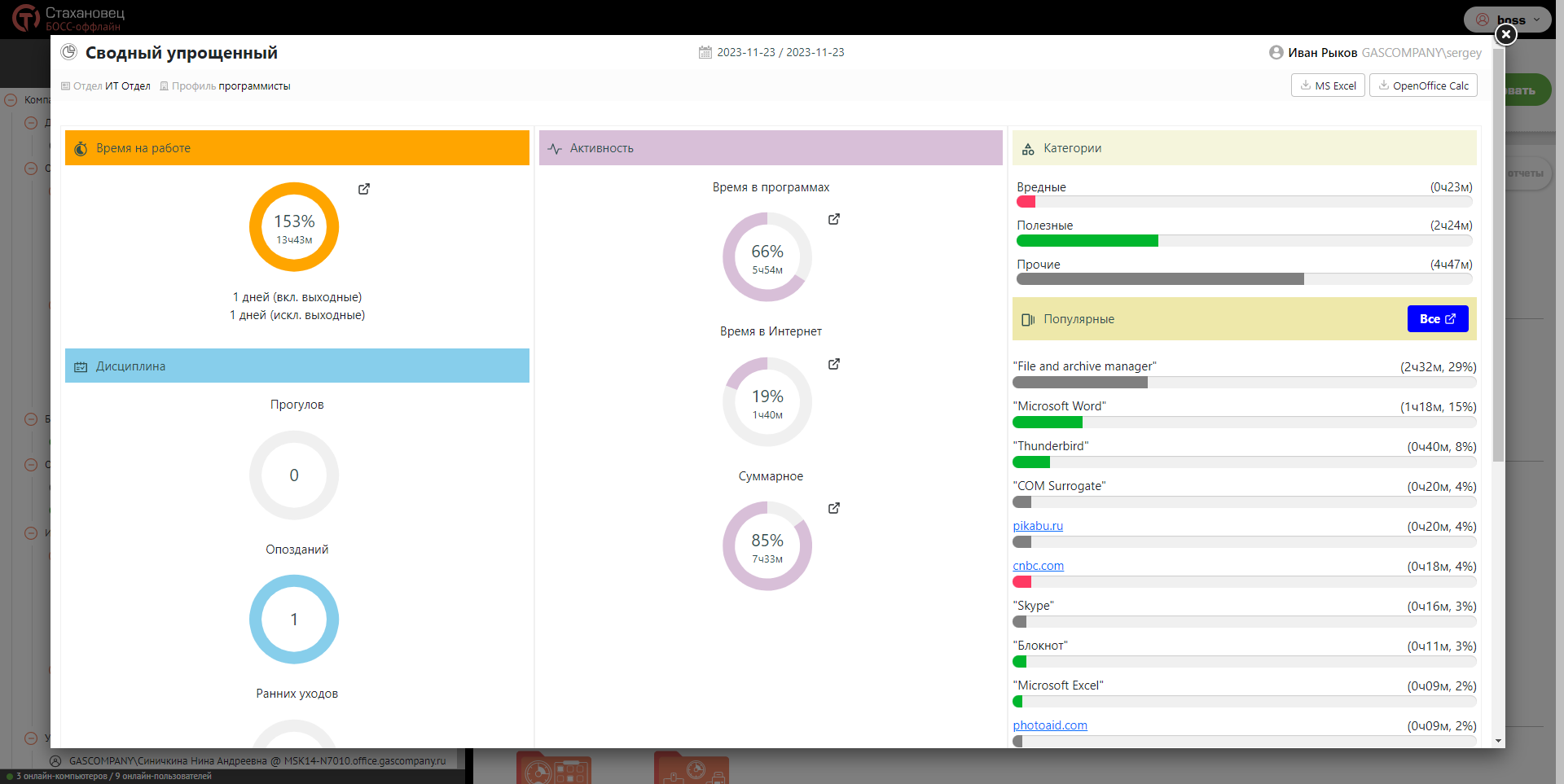

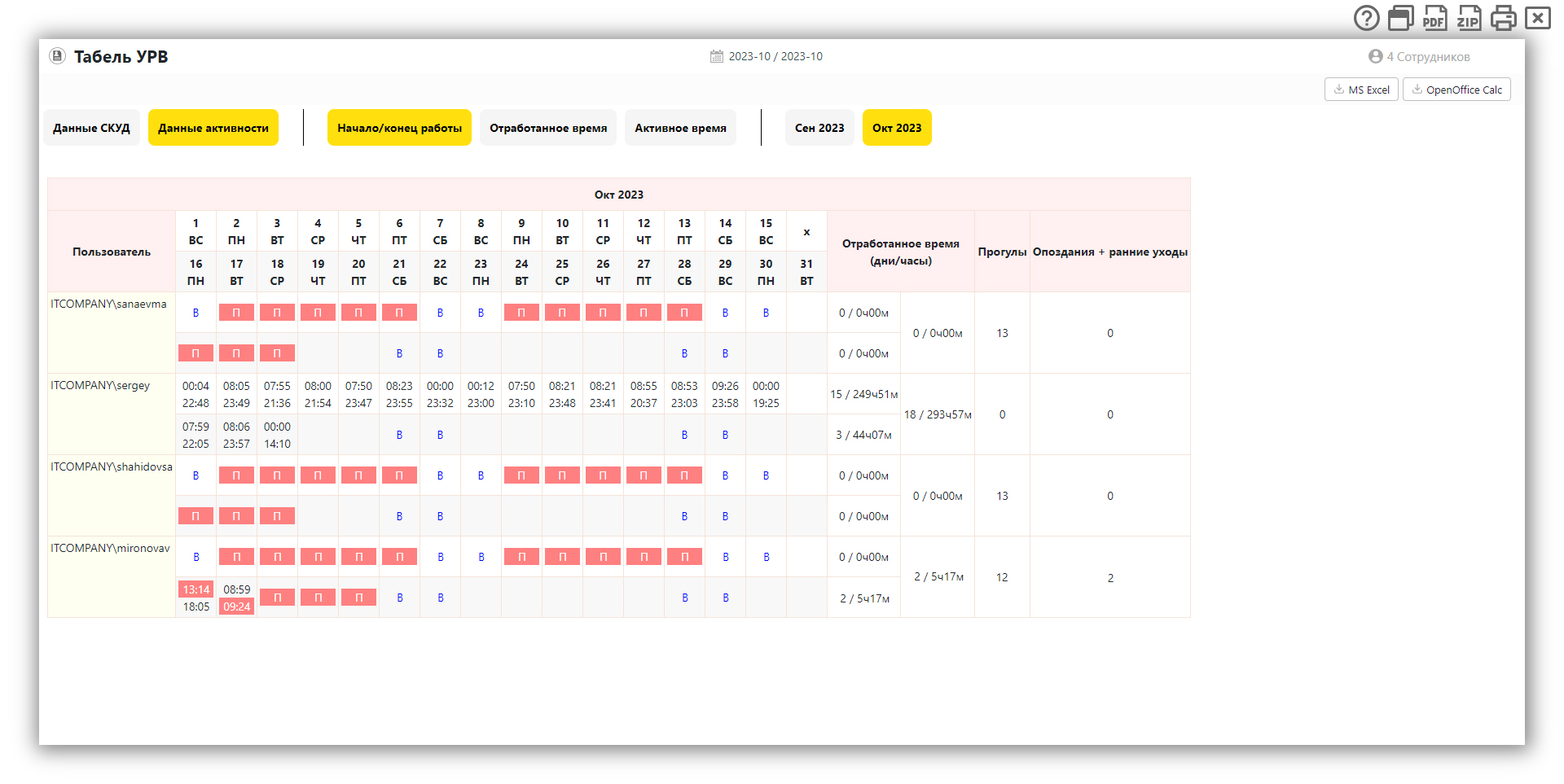

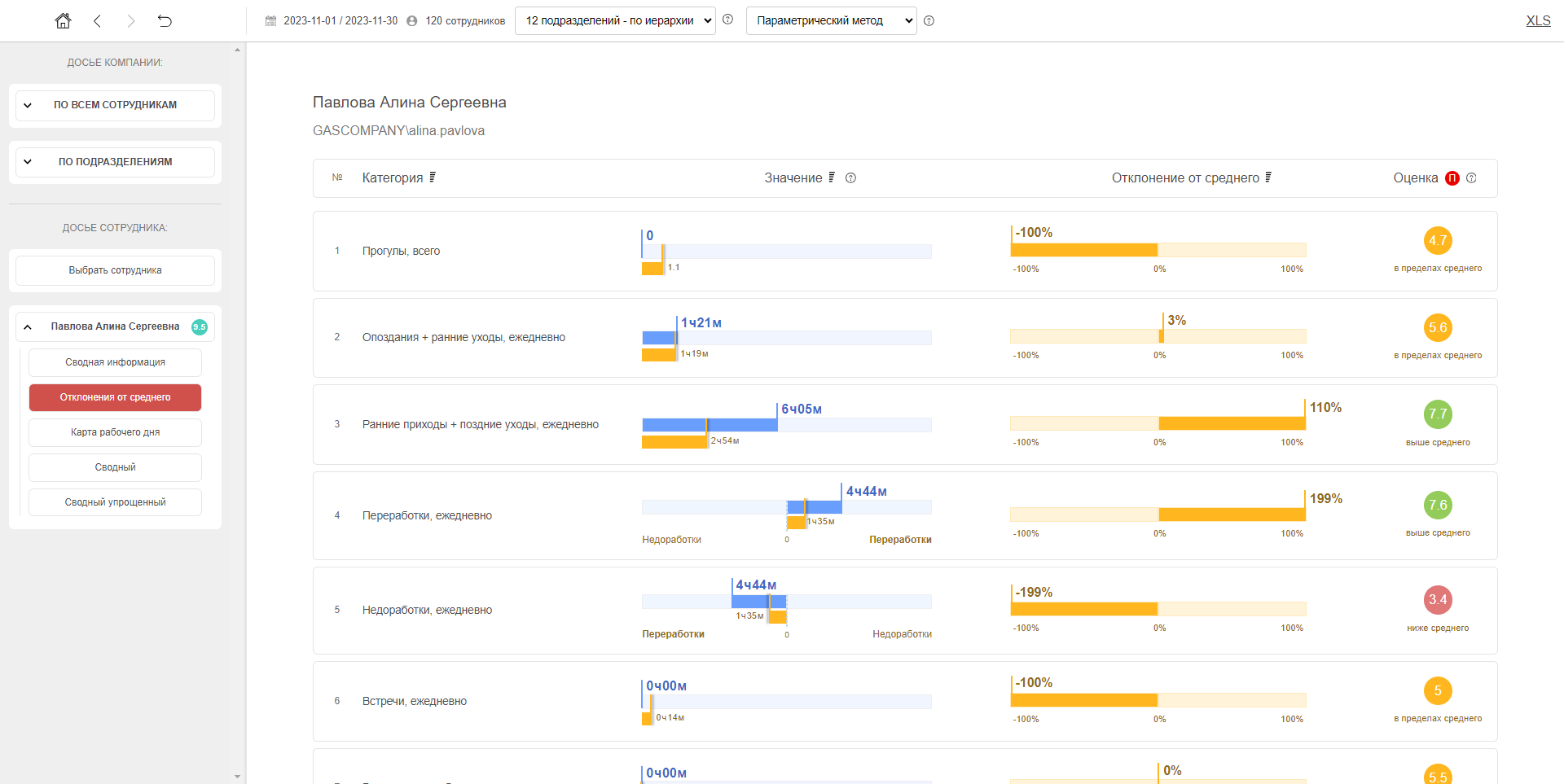

Xodimlar monitoringi

DLP tizimi xodimlarning xatti-harakatlarini 40 dan ortiq parametr bo‘yicha tahlil qiladi. Bu mehnat faolligini nazorat qilish, samaradorlik ko‘rsatkichlarini solishtirish va kadrlar tahlilini o‘tkazish imkonini beradi.

Hodisalarni tekshirish va dalillarni to'plash

Tizim hisobotlari hodisalar va siyosat buzilishlarini tekshirish imkonini beradi, uzluksiz jurnal yuritish esa xodimlarning harakatlar tarixini saqlab boradi, bu esa dalillar bazasini shakllantirishga yordam beradi. DLP tizimi Staxanovets sud amaliyotida qanday qo‘llanilganini bu yerdan ko‘rishingiz mumkin.

Noqonuniy ma’lumot harakatlarini aniqlash

Korporativ ma’lumotlarning sizib chiqishidan himoyani kuchaytiring,xodimlar tomonidan amalga oshirilgan firibgarlik harakatlarini aniqlang.

Foydalanuvchi xatti-harakatlari tahlili (UBA)

Xodimlarning faoliyati monitoringi orqali ularning xatti-harakatlarini tahlil qiling

Ichki tahdidlarning oldini olish

Kompaniya ma’lumotlarini xodimlarning tasodifiy va qasddan sodir etilgan harakatlaridan himoya qiling.

Doimy malom'otlar monitoringi

Xodimlarning aloqalari, joylashuvi va holatini kuzatish orqali korporativ ma'lumotlarning ishonchli himoyasini ta'minlash.

Xodimlarni monitoring qilish

Jamoa samaradorligini oshirish, ish jarayonlarini optimallashtirishva biznes unumdorligini ko‘paytirish uchun xodimlarni nazorat qiling.

Stakhanovets majmuasining narxi va imkoniyatlari haqida ma’lumot olish uchun iltimos, shaklni to‘ldiring.

Narxni hisoblash

Rasmiy distribyutor

Ishonchli hamkor

Yangiliklar

Savol-javob

DLP tizimi (Data Leak Prevention) – bu kompaniyadan maxfiy ma’lumotlarning sizib chiqishini oldini olishga yordam beruvchi vositadir. U ma’lumotlar uzatilishini nazorat qiladi va shubhali harakatlarni bloklashi mumkin. Bundan tashqari, DLP tizimlari xodimlarni axborot xavfsizligi qoidalariga o‘rgatish va kompaniyada umumiy xavfsizlik madaniyatini yaxshilashga ham yordam beradi.

DLP tizimi intellektual mulk, moliyaviy va xodimlarning shaxsiy ma’lumotlarini himoya qilishga yordam beradi, shuningdek, axborot xavfsizligi bo‘yicha qonun va reglamentlarga muvofiqlikni ta’minlaydi. DLP tizimini joriy etish ma’lumotlar sizib chiqish xavfini kamaytiradi, tashkilotning xavfsizlik darajasini oshiradi va mijozlar hamda hamkorlar ishonchini mustahkamlaydi.

DLP tizimi ma’lumotlarning sizib chiqishini oldini oladi, ularning uzatilishini nazorat qiladi va maxfiylik darajasini tahlil qiladi. Agar tizim ma’lumotlar sizib chiqayotganini aniqlasa, uni bloklaydi va administratorni xabardor qiladi.

DLP tizimi (Data Loss Prevention) maxfiy ma’lumotlar bilan ishlovchi kompaniyalar uchun zarur bo‘lib, u ma’lumotlar sizib chiqishini oldini olish va ularning xavfsizligini ta’minlashga yordam beradi. Bu moliyaviy tashkilotlar, tibbiyot muassasalari, davlat idoralari va boshqa tashkilotlar bo‘lishi mumkin, chunki bunday ma’lumotlarning sizib chiqishi jiddiy oqibatlarga olib kelishi mumkin.

Stakhanovets DLP tizimi boshqa o‘xshash tizimlardan tezkorligi, qulayligi va ishlatish soddaligi bilan ajralib turadi. U "barchasi bir joyda" tamoyili asosida ishlaydi, bu esa uni maxfiy ma’lumotlar sizib chiqishini oldini olish va xodimlarning harakatlarini kuzatishini yanada samarali qiladi. Bundan tashqari, Stakhanovets DLP tizimi keng funksionallikka ega bo‘lib, u muayyan tashkilot ehtiyojlariga mos ravishda sozlanishi mumkin.

Axborot xavfsizligi bo‘yicha layfxaklar va boshqalar

Stakhanovets bilan aloqada bo‘ling

Shaxsiy ma’lumotlarimni qayta ishlashga rozilik bildiraman .